La sécurité des applis mobiles des compagnies aériennes

La dernière étude de Pradeo, basée sur l’audit de sécurité de 50 applications mobiles de compagnies aériennes

Vous installez généralement l’application mobile de votre compagnie aérienne quand vous voyagez ? Vous allez peut-être y réfléchir à deux fois avec de l’utiliser lors de vos prochaines vacances…

La dernière étude de Pradeo, basée sur l’audit de sécurité de 50 applications mobiles de compagnies aériennes, a levé le voile sur des aspects alarmants liés à la confidentialité des informations qu’elles manipulent. Parmi les 50 applis testées figurent les plus utilisées au niveau mondial, provenant principalement d’Amérique du Nord, d’Europe de l’Ouest et d’Asie de l’Est. Les audits dont il est question ont été menés cette semaine par Pradeo Security, un moteur développé pour révéler les comportements et vulnérabilités des applications mobiles.

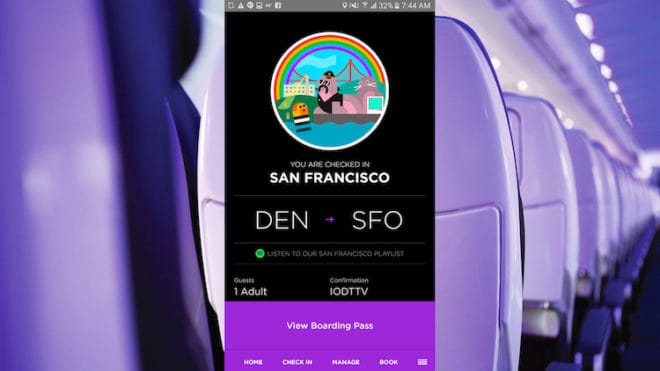

Pour optimiser l’expérience utilisateur, les compagnies aériennes incluent dans leurs applications des fonctionnalités permettant de scanner un passeport et une carte de crédit, de faire son check-in, de payer avec son mobile, de consulter une carte d’embarquement, etc. Cette étude montre que, à minima, 49% des applications manipulent la géolocalisation, les photos ou les contacts des utilisateurs et un tiers d’entre elles envoient ces données sur le réseau. Plus surprenant encore, la plupart de ces envois sont fait via des connexions non certifiées, facilitant ainsi des détournements potentiels. Le rapport montre qu’en moyenne, les applis liées aux compagnies aériennes utilisent 14 connexions non sécurisées.

Les cycles de développement courts alignés sur des besoins commerciaux mènent bien souvent à des négligences de code posant des problèmes de sécurité. Dans l’échantillon audité, Pradeo a décelé une moyenne de 21 vulnérabilités par application, un chiffre préoccupant lorsqu’il est mis en perspective avec la haute sensibilité des informations manipulées (passeport, carte de crédit…). Les 10 vulnérabilités de code les plus détectées lors de cette étude exposent les applications au déni de service, à la fuite de données et à des attaques dîtes « de l’homme du milieu » (Man-In-The-Middle).

Le top 4 des vulnérabilités

Broadcast activity 98%

Cela a pour effet de permettre à toute application tierce d’accéder aux données potentiellement sensibles partagées par le composant.

DSQLite 94%

L’application utilise la base de données SQLite et exécute une requête SQL en brute. L’entrée d’un utilisateur sans confiance dans les requêtes SQL brutes peut provoquer des injections SQL.

Broadcast receiver 92%

Cela a pour effet de permettre à toute application tierce d’envoyer des messages à l’application. Cette faille peut être exploitée pour compromettre l’application, en la détournant de sa tâche première pour la faire exécuter un certain nombre d’actions.

SQLC_password 90%

Cette application utilise le chiffrement SQL.

Pradeo a conçu et développé un moteur d’analyse du comportement des applications mobiles qui révèle les actions cachées qu’elles effectuent : connexions établies, données manipulées et opérations exécutées.

Le mobile est devenu un terrain de jeu de premier choix pour les pirates qui ont à leur portée une multitude de terminaux. Les utilisateurs mobiles s’exposent à des menaces variées mettant en péril le système d’information de l’entreprise : applications malveillantes, vulnérabilités du système, connexions non sécurisées. Les responsables de sécurité se doivent de mettre en œuvre une approche de sécurité complète afin d’assurer la protection des données manipulées par les membres de leur organisation.

Les applications mobiles constituent pour les entreprises un média privilégié d’interaction avec les consommateurs mais ouvre la porte à deux typologies de menaces :

– Les failles inhérentes à l’application (vulnérabilités, comportements non désirés via des librairies, etc.).

– Les menaces provenant de l’environnement de l’utilisateur (application tierce malveillante, WiFi non sécurisé, etc.).